ZooKeeper未授权访问漏洞应对方法.ZooKeeper未授权访问【原理扫描】,zookeeper安全漏洞修复方法和操作步骤.

使用Java解决zk的未授权访问漏洞.znode是zk的基本单元,可以存在资料信息、版本信息等等.好了,到这里,才是真正的解决了这个未授权访问漏洞难题了。.

攻击者使用端口扫描工具(如 Nmap)扫描目标服务器开放的端口,判断是否存在常见系统服务的未授权访问漏洞.Restful 风格站点及前后端分离 API 接口未授权访问:在前后端分离架构下,由于接口的暴露,可能存在未授权访问情况.对于一些系统服务,若已知其未授权访问的特征,可通过发送特定资料包并研究响应来判断是否存在漏洞.

点击进入页面后,再点击页面中的JMX Console链接,如果能直接进入控制页面而不会显示404或者登陆界面的话,就证实这个网站存在未授权访问漏洞.在物理机中的资源管理器中利用访问ftp://192.168.159.128:21/,就可以获取到该ftp站点下的所有文件了.出现如下界面,则存在未授权访问漏洞.

禁止将MongoDB端口对公网开放,并在主机上通过防火墙限制访问源;.一、漏洞介绍1.1 漏洞成因1.2 漏洞危害二、漏洞利用三、防御建议一、漏洞介绍.Nmap扫描站点MongoDB的端口是否对公网开放:.

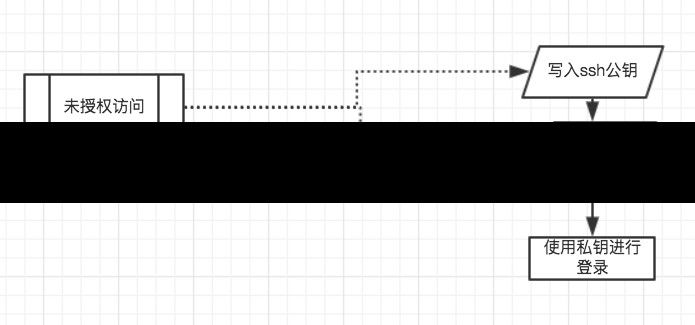

本文主要给大家介绍了关于Redis未授权访问漏洞利用的相关内容,文中对该漏洞进行了详细,并给出了相对应的修复/安全建议,下面话不多说了,来一起看看详细的介绍吧。.所谓 公钥登录 ,原理很简单,就是用户将自己的公钥储存在远程主机上.Redis 默认情况下,会绑定在 0.0.0.0:6379,这样将会将 Redis 服务暴露到公网上,如果在没有开启认证的情况下,可以导致任意用户在可以访问目标服务器的情况下

但, Apollo 配置中心未授权获取配置漏洞利用 指出,Apollo在某些情况下可能存在安全漏洞,允许未经授权的用户访问和获取配置信息,这对系统的安全性构成威胁.Apollo 配置中心未授权获取配置漏洞利用-Apollo_unauth.zip.

自动检测所有的流量,然后我们进行将可能存在未授权访问漏洞的URL显示到UAScan的页面中. 一般建议在登录某系统后使用,是挖掘未授权访问漏洞的利器.主要功能有: 遍历所有API接口,自动填充参数 尝试GET / POST所有接口,返回响应代码/ Content-Type / Content-Length,用于研究接口是否可以未授权访问利用 研究接口是否存在敏感参数,例如url参数,容易约会外网的SSRF细分 检测API认.

未授权访问漏洞是站由于网站管理员对站点的资源所拥有的权限或站点配置文件没有进行合理的配置,导致没有进行授权的用户可以访问到高级资源。.1.天翼创维awifi路由器存在多处未授权访问漏洞1.标题所述的 天翼创维awifi路由器存在多处未授权访问漏洞 是一个严重的网络安全难题,涉及到用户资料的安全和隐私.

漏洞描述:未授权访问漏洞,是在攻击者没有获取到登录权限或未授权的情况下,或者不需要输入密码或者其他验证手段,即可通过直接输入网站后台主页面地址,或者其他不允许查看页面可进行直接访问,与此同时进行.ZooKeeper通过ACL修复未授权访问漏洞.